SQL 명령을 사용하여 커넥터 설치 및 구성하기¶

Snowflake Connector for ServiceNow® 에는 Snowflake Connector 약관 이 적용됩니다.

이 항목에서는 SQL 명령을 사용하여 커넥터를 설치하고 구성하는 방법을 설명합니다. ServiceNow® 인스턴스 준비하기 에서 개술한 절차를 이미 수행했다고 가정하고 설명을 이어가겠습니다.

이 항목의 내용:

Snowflake Connector for ServiceNow® 설치하기¶

다음 절차에서는 커넥터를 설치하는 방법을 설명합니다.

ACCOUNTADMIN 역할을 가진 사용자로 Snowsight 에 로그인합니다.

탐색 메뉴에서 Data Products » Marketplace 를 선택합니다.

Snowflake Connector for ServiceNow® 를 검색한 다음 커넥터에 알맞은 타일을 선택합니다.

Snowflake Connector for ServiceNow® 페이지에서 Get 을 선택합니다.

그러면 설치 프로세스의 초기 부분을 시작하는 데 사용하는 대화 상자가 표시됩니다.

대화 상자에서 다음을 구성합니다.

Application name 필드에 커넥터 인스턴스의 데이터베이스로 사용할 데이터베이스의 이름을 입력합니다. 이 데이터베이스는 자동으로 생성됩니다.

Warehouse used for installation 필드에서 커넥터 설치에 사용할 웨어하우스를 선택합니다.

참고

이 웨어하우스는 커넥터가 ServiceNow®의 데이터를 동기화하는 데 사용하는 것과 동일한 웨어하우스가 아닙니다. 이후 단계에서 이 목적으로 별도의 웨어하우스를 생성합니다.

Get 를 선택합니다.

알림:

Installing App After installation, an email will be sent to <user_email>과 함께 대화 상자가 나타납니다. 이제 대화 상자를 닫을 수 있습니다. SQL 을 사용하여 설정을 계속하려면'Snowflake Connector for ServiceNow'가 설치되어 사용할 준비가 되었다는이메일을 받을 때까지 기다린 다음 Worksheets 로 이동합니다.

OAuth 설정하기¶

참고

OAuth 대신 기본 인증을 사용할 계획이라면 이 섹션을 건너뛰고 시크릿 오브젝트 만들기 섹션으로 계속 진행할 수 있습니다.

Snowflake Connector for ServiceNow® 가 ServiceNow® 인스턴스 인증에 OAuth 를 사용하도록 구성할 수 있습니다. 지원되는 OAuth 흐름은 다음 두 가지입니다.

클라이언트 자격 증명 부여(권장): Washington DC 릴리스 이후로 사용 가능합니다. 클라이언트 자격 증명은 시스템 간 통합을 위해 널리 인정되는 승인 표준이며 수동으로 토큰을 새로 고칠 필요가 없습니다.

인증 코드 부여 흐름: 이 인증 방법은 지원되는 모든 ServiceNow® 릴리스에서 사용할 수 있지만, 이 방법을 사용하면 OAuth 토큰은 만료일 전에(일반적으로 3개월마다) 수동으로 새로 고쳐야 합니다.

클라이언트 자격 증명 부여 흐름으로 OAuth 설정하기¶

ServiceNow® 인스턴스 인증을 위해 클라이언트 자격 증명 부여 흐름에 OAuth 를 사용하도록 Snowflake Connector for ServiceNow® 를 구성하려면 다음을 수행합니다.

ServiceNow®에서 클라이언트 자격 증명 부여 흐름 과 함께 OAuth 사용을 지원하도록 인스턴스를 설정해야 합니다.

Snowflake Connector for ServiceNow® 에서

커넥터는

TYPE = API_AUTHENTICATION과의 보안 통합을 사용하여 Snowflake를 ServiceNow® 인스턴스에 연결합니다.보안 통합은 ServiceNow® 인스턴스 인증을 위해 ServiceNow® OAuth 클라이언트 ID, 클라이언트 시크릿, 엔드포인트 URL를 지정합니다.

커넥터는 Snowflake 시크릿 오브젝트를 사용하여 인증 자격 증명을 비롯한 중요한 정보를 관리합니다.

인증에 OAuth 를 사용하는 경우 커넥터는 ServiceNow® OAuth 범위와 보안 통합의 이름을 Snowflake 시크릿 오브젝트에 저장합니다.

ServiceNow® 인스턴스가 이미 OAuth 클라이언트 자격 증명 권한 부여 흐름을 사용하고 있고 해당 인스턴스를 Snowflake Connector for ServiceNow® 와 함께 사용하려는 경우 클라이언트 ID, 클라이언트 시크릿, OAuth 토큰에 해당하는 엔드포인트 URL 을 기록해 두십시오. 자세한 내용은 OAuth 토큰 관리 를 참조하십시오. 이 정보를 확인한 후 필수 오브젝트 생성 으로 진행합니다.

클라이언트 자격 증명 부여 흐름으로 OAuth 를 사용하도록 ServiceNow® 인스턴스 구성하기¶

OAuth 설정 에 표시된 인증 코드 부여 흐름을 사용하여 OAuth 를 사용하도록 인스턴스를 구성하십시오.

클라이언트가 인스턴스에 액세스할 수 있는 엔드포인트를 만들고 이를 사용하여 커넥터를 구성합니다.

ServiceNow® 인스턴스에 로그인한 다음 Homepage 를 선택합니다.

sys_properties.list 를 검색합니다.

테이블에서

glide.oauth.inbound.client.credential.grant_type.enabled이름을 가진 속성을 검색하고true으로 설정되어 있는지 확인합니다.참고

속성이 존재하지 않는 경우 생성합니다. New 버튼을 클릭하고 새 속성의 다음 필드를 채웁니다.

Name 을

glide.oauth.inbound.client.credential.grant_type.enabled로 설정합니다.Type 을

true | false로 설정합니다.Value 를

true으로 설정합니다.

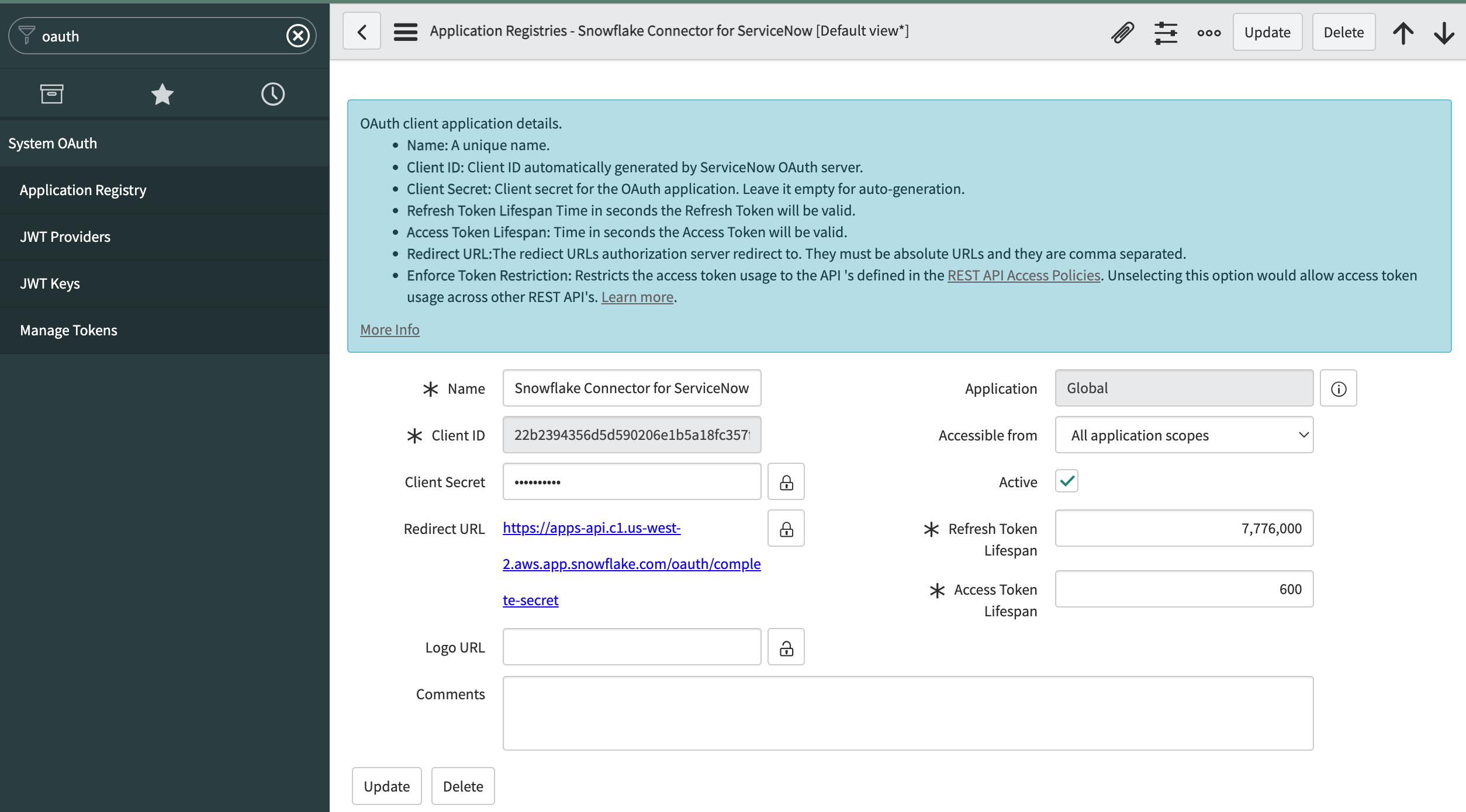

System OAuth 를 검색한 다음 Application Registry 를 선택합니다.

New 를 선택한 다음 Create an OAuth API endpoint for external clients 을 선택합니다.

ServiceNow®에서 Name 필드에 OAuth 애플리케이션 레지스트리의 이름을 입력합니다.

ServiceNow®에서 OAuth Application User 필드에서 커넥터를 인증할 사용자를 선택합니다. 사용자에게 ServiceNow® 인스턴스 준비하기 에 나열된 권한이 있어야 합니다.

참고

양식에서 OAuth Application User 필드를 사용할 수 없는 경우 화면 왼쪽 상단의 Additional actions 메뉴를 엽니다. 메뉴 Configure > Form builder 에서 선택합니다. 그런 다음 양식의

Default뷰에 누락된 OAuth Application User 필드를 추가합니다. 양식을 Save 하고 페이지를 새로 고쳐 계속 진행합니다.ServiceNow®에서 Submit 을 선택합니다.

OAuth 애플리케이션 레지스트리가 애플리케이션 레지스트리 목록에 나타납니다.

ServiceNow®에서 방금 만든 애플리케이션 레지스트리를 선택합니다.

ServiceNow®가 Client ID 및 Client Secret 필드에 대한 값을 생성했습니다. 보안 통합을 만들 때 이 값을 사용합니다.

필수 오브젝트 만들기¶

보안 통합 만들기(선택 사항)¶

참고

OAuth 대신 기본 인증을 사용할 계획이라면 이 섹션을 건너뛰고 시크릿 오브젝트 만들기 섹션으로 계속 진행할 수 있습니다.

보안 통합은 Snowflake와 서드 파티 OAuth 2.0 서비스 간의 인터페이스를 제공하는 Snowflake 오브젝트입니다.

클라이언트 자격 증명 부여 흐름을 사용하여 OAuth 에 대한 보안 통합 만들기¶

CREATE SECURITY INTEGRATION 명령을 사용하여 다음 예와 같이 보안 통합을 생성합니다.

CREATE SECURITY INTEGRATION <name>

TYPE = API_AUTHENTICATION

AUTH_TYPE = OAUTH2

OAUTH_CLIENT_AUTH_METHOD = CLIENT_SECRET_POST

OAUTH_CLIENT_ID = '<client_id>'

OAUTH_CLIENT_SECRET = '<client_secret>'

OAUTH_TOKEN_ENDPOINT = 'https://<servicenow_instance>.service-now.com/oauth_token.do'

OAUTH_GRANT = 'CLIENT_CREDENTIALS'

OAUTH_ALLOWED_SCOPES = ('useraccount')

ENABLED = TRUE;

여기서

name보안 통합의 이름을 지정합니다. 계정에서 이름은 통합 간에 고유해야 합니다.

client_idServiceNow® 엔드포인트를 설정할 때 얻은 Client ID 필드의 값을 지정합니다.

client_secretServiceNow® 엔드포인트를 설정할 때 얻은 Client Secret 필드의 값을 지정합니다.

servicenow_instance_nameServiceNow®의 이름을 지정합니다. 이는 ServiceNow® 인스턴스의 호스트 이름 중 첫 번째 부분입니다. 예를 들어, ServiceNow® 인스턴스에 대한 URL이 다음과 같은 경우

https://myinstance.service-now.com인스턴스 이름은

myinstance가 됩니다.

시크릿 오브젝트 만들기¶

Snowflake Connector for ServiceNow® 가 인증에 사용하는 Snowflake 시크릿 오브젝트를 생성합니다.

시크릿 오브젝트를 전용 데이터베이스 및 스키마에 저장하는 것이 좋습니다. 시크릿을 관리할 역할을 선택할 수 있으며 시크릿을 저장할 데이터베이스와 스키마를 선택할 수 있습니다.

시크릿을 관리하는 사용자 지정 역할을 만들려면 CREATE ROLE 명령을 사용하십시오. 역할에 부여할 수 있는 권한에 대한 자세한 내용은 액세스 제어 권한 을 참조하십시오.

다음 섹션에서는 별도의 데이터베이스와 스키마에 저장되고 사용자 지정 역할이 관리하는 시크릿 오브젝트를 생성하는 방법을 설명합니다.

시크릿 오브젝트의 스키마 만들기¶

먼저 CREATE DATABASE 및 CREATE SCHEMA 명령을 실행하여 시크릿 오브젝트를 저장할 데이터베이스와 스키마를 만듭니다. 스키마 및 데이터베이스의 이름은 유효한 오브젝트 식별자 여야 합니다.

예를 들어 시크릿 오브젝트에 대해 secretsdb 데이터베이스와 apiauth 스키마를 만들려면 다음 명령을 실행하십시오.

USE ROLE accountadmin; CREATE DATABASE secretsdb; CREATE SCHEMA apiauth;

시크릿을 관리할 사용자 지정 역할 만들기(선택 사항)¶

다음으로, 시크릿을 관리할 사용자 지정 역할을 만들고(기존 역할을 사용하지 않는다고 가정함) 시크릿을 만드는 데 필요한 권한을 역할에 부여합니다.

USERADMIN 시스템 역할을 사용하여 CREATE ROLE 명령을 실행하여 시크릿을 관리할 사용자 지정 역할을 만듭니다. 예를 들어 시크릿을 관리하는 사용자 지정 역할

secretadmin을 생성하려면 다음 명령을 실행하십시오.USE ROLE useradmin; CREATE ROLE secretadmin;

SECURITYADMIN 시스템 역할을 사용하여 GRANT <권한> TO ROLE 명령을 실행하여 사용자 지정 역할에 다음 권한을 부여합니다.

시크릿용으로 생성한 데이터베이스 에 대한 USAGE 권한

시크릿용으로 생성한 스키마 에 대한 USAGE 및 CREATE SECRET 권한

예:

USE ROLE securityadmin; GRANT USAGE ON DATABASE secretsdb TO ROLE secretadmin; GRANT USAGE ON SCHEMA secretsdb.apiauth TO role secretadmin; GRANT CREATE SECRET ON SCHEMA secretsdb.apiauth TO role secretadmin;

(선택 사항) OAuth 인증을 통해 커넥터를 설정하는 경우, 앞서 생성한 보안 통합 에 사용자 지정 역할에 대한 USAGE 권한도 부여합니다.

예:

USE ROLE securityadmin; GRANT USAGE ON INTEGRATION servicenow_oauth TO role secretadmin;

USERADMIN 시스템 역할을 사용하여 GRANT <권한> TO ROLE 명령을 실행하여 시크릿을 생성하는 사용자에게 사용자 지정 역할을 부여합니다. 예를 들어 사용자

servicenow_secret_owner에게 역할을 부여하려면 다음 명령을 실행하십시오.USE ROLE useradmin; GRANT ROLE secretadmin TO user servicenow_secret_owner;

시크릿 만들기¶

다음으로, Snowflake가 승인 코드 권한 부여 흐름과 함께 OAuth 를 사용하여 ServiceNow® 인스턴스에 인증할 수 있도록 하는 시크릿을 만듭니다.

참고

OAuth 대신 기본 인증을 사용할 계획이라면 아래 참고 항목 을 참조하십시오.

OAuth 클라이언트 자격 증명 부여 흐름에 대한 시크릿 오브젝트를 만들려면 다음 매개 변수를 사용하여 CREATE SECRET 명령을 실행합니다.

TYPE을OAUTH2로 설정합니다.

API_AUTHENTICATION을 필수 오브젝트 만들기 에서 생성한 보안 통합의 이름으로 설정합니다.

OAUTH_SCOPES를useraccount으로 설정합니다.예를 들어

servicenow_oauth라는 보안 통합을 사용하는service_now_creds_oauth_code라는 시크릿을 생성하려면 다음 명령을 실행하십시오.USE ROLE secretadmin; USE SCHEMA secretsdb.apiauth; CREATE SECRET servicenow_creds_oauth_code TYPE = OAUTH2 API_AUTHENTICATION = servicenow_oauth OAUTH_SCOPES=('useraccount');

OAuth 인증 코드 부여 흐름에 대한 시크릿 오브젝트를 만들려면 다음 매개 변수를 사용하여 CREATE SECRET 명령을 실행합니다.

TYPE을OAUTH2로 설정합니다.

OAUTH_REFRESH_TOKEN을 OAuth 새로 고침 토큰 생성하기 에서 검색한 OAuth 새로 고침 토큰으로 설정합니다.UTC 타임존에서

OAUTH_REFRESH_TOKEN_EXPIRY_TIME을 새로 고침 토큰 만료 타임스탬프로 설정합니다. 토큰이 발행된 날짜에 ServiceNow®의 토큰 수명을 추가하여 이를 계산할 수 있습니다. 기본적으로, 토큰은 100일 후에 만료됩니다.

API_AUTHENTICATION을 필수 오브젝트 만들기 에서 생성한 보안 통합의 이름으로 설정합니다.예를 들어

servicenow_oauth라는 보안 통합을 사용하는service_now_creds_oauth_code라는 시크릿을 생성하려면 다음 명령을 실행하십시오.USE ROLE secretadmin; USE SCHEMA secretsdb.apiauth; CREATE SECRET servicenow_creds_oauth_code TYPE = OAUTH2 OAUTH_REFRESH_TOKEN = 'cdef567' OAUTH_REFRESH_TOKEN_EXPIRY_TIME = '2022-01-06 20:00:00' API_AUTHENTICATION = servicenow_oauth;

기존 시크릿의 속성을 수정하려면(예: OAuth 새로 고침 토큰 업데이트) ALTER SECRET 명령을 사용하십시오.

참고

(OAuth가 아니라) 기본 인증을 사용할 계획이라면 CREATE SECRET 명령을 실행하여

TYPE이PASSWORD로 설정된 시크릿을 생성하십시오.USERNAME및PASSWORD를 ServiceNow® 인스턴스에 인증하는 데 사용할 ServiceNow® 사용자의 사용자 이름과 비밀번호로 설정합니다. 예:USE ROLE secretadmin; USE SCHEMA secretsdb.apiauth; CREATE SECRET servicenow_creds_pw TYPE = PASSWORD USERNAME = 'jsmith1' PASSWORD = 'W3dr@fg*7B1c4j';

이 사용자에 대해 다단계 인증이 활성화된 경우 ServiceNow® 설명서의 REST API 에 설명된 대로 비밀번호와 함께 MFA 토큰을 제공해야 합니다.

웨어하우스 만들기¶

커넥터 전용 웨어하우스를 생성하는 것이 좋습니다. 전용 웨어하우스를 사용하면 비용 관리 및 리소스 추적을 개선할 수 있습니다. 리소스 추적을 용이하게 하려면 선택적으로 전용 웨어하우스에 하나 이상의 태그를 추가 할 수 있습니다.

커넥터 웨어하우스의 경우 대규모 웨어하우스를 사용하는 것이 좋습니다.

servicenow_conn_warehouse 라는 대규모 웨어하우스를 생성하려면 다음 명령을 실행하십시오.

USE ROLE accountadmin;

CREATE WAREHOUSE servicenow_conn_warehouse WAREHOUSE_SIZE = LARGE;

주의

웨어하우스가 최소 8시간 동안 쿼리를 실행할 수 있는지 확인합니다. 커넥터가 사용하는 웨어하우스와 계정 모두에서 설정할 수 있는 매개 변수 값의 영향을 받습니다(계정 값이 우선함). 현재 값을 확인하려면 다음을 실행합니다.

SHOW PARAMETERS LIKE 'STATEMENT_TIMEOUT_IN_SECONDS' FOR ACCOUNT;

SHOW PARAMETERS LIKE 'STATEMENT_TIMEOUT_IN_SECONDS' FOR WAREHOUSE <connector_warehouse>;

두 값이 모두 28800 (즉, 8시간) 이상인 경우 변경할 필요가 없습니다. 그렇지 않으면 필요에 따라 다음 중 하나를 실행합니다.

ALTER ACCOUNT SET STATEMENT_TIMEOUT_IN_SECONDS = 28800;

ALTER WAREHOUSE <connector_warehouse> SET STATEMENT_TIMEOUT_IN_SECONDS = 28800;

적절한 시간 제한이 제공되지 않으면 데이터 수집에 실패하게 됩니다.

ServiceNow® 데이터에 대한 데이터베이스 및 스키마 만들기¶

다음으로, ServiceNow® 데이터에 대한 데이터베이스와 스키마를 만듭니다. Snowflake Connector for ServiceNow® 는 ServiceNow® 데이터를 이 데이터베이스와 스키마로 수집합니다.

데이터베이스와 스키마를 만들 때 다음 사항에 유의하십시오.

스키마 및 데이터베이스의 이름은 유효한 오브젝트 식별자 여야 합니다.

데이터에 액세스하도록 허용되어야 하는 역할에 스키마에 대한 권한을 부여하면 Snowflake에서 수집된 ServiceNow® 데이터에 대한 액세스를 제어할 수 있습니다.

데이터베이스와 스키마를 생성하려면 CREATE DATABASE 및 CREATE SCHEMA 명령을 실행하십시오.

예를 들어 ServiceNow® 데이터에 대해 dest_db 데이터베이스와 dest_schema 스키마를 만들려면 다음 명령을 실행합니다.

USE ROLE accountadmin;

CREATE DATABASE dest_db;

CREATE SCHEMA dest_schema;

참고

커넥터를 다시 설치하는 경우 커넥터의 이전 설치를 위해 만든 스키마를 다시 사용할 수 있습니다. 커넥터의 이전 설치에서 이미 데이터를 로드했고 동일한 테이블에 데이터를 계속 로드하려는 경우에 가능한 일입니다.

데이터 로드를 계속하려면 커넥터를 다시 설치 하기 전에 스키마를 수정하지 마십시오. 커넥터의 이전 설치에서 생성된 테이블의 정의를 변경하지 마십시오.

커넥터는 주기적으로 커넥터 구성 및 상태를 스키마의 __CONNECTOR_STATE_EXPORT 테이블로 내보내 나중에 다시 설치하는 동안 커넥터 구성을 복구하는 데 사용할 수 있습니다. 또는 내보내기 테이블이 없거나 수동으로 삭제된 경우에도 나중에 ENABLE_TABLES 저장 프로시저 를 호출하여 이전에 수집한 테이블을 다시 활성화할 수 있습니다. 저장 프로시저는 필요한 모든 오브젝트가 이미 존재하는지 확인하고 이를 다시 만들려고 시도하지 않으므로 이미 수집된 데이터가 손실될 위험이 없습니다.

ServiceNow® 인스턴스와의 통신을 위한 네트워크 규칙 만들기¶

다음으로, 계정에서 ServiceNow® 인스턴스로의 아웃바운드 트래픽을 허용하려면 네트워크 규칙을 만듭니다. 계정 관리자는 다음 구문을 사용하여 CREATE NETWORK RULE 명령을 실행합니다.

CREATE NETWORK RULE <name>

MODE = 'EGRESS'

TYPE = 'HOST_PORT'

VALUE_LIST = ('<servicenow_instance>.service-now.com');

여기서

name네트워크 규칙의 이름을 지정합니다. 이름은 유효한 오브젝트 식별자 여야 합니다.

VALUE_LIST = ('servicenow_instance_name.service-now.com')요청을 보낼 수 있는 허용된 ServiceNow® 인스턴스 목록을 지정합니다.

예를 들어, 데이터베이스 secretsdb 의 apiauth 스키마 내에 servicenow_network_rule 이라는 네트워크 규칙을 생성하려면 다음 명령을 실행합니다.

USE ROLE accountadmin;

CREATE NETWORK RULE secretsdb.apiauth.servicenow_network_rule

MODE = 'EGRESS'

TYPE = 'HOST_PORT'

VALUE_LIST = ('myinstance.service-now.com');

참고

사용자 지정 역할로 시크릿을 만든 경우 네트워크 규칙을 만들기 전에 ACCOUNTADMIN 에 해당 시크릿에 대한 USAGE 권한을 추가로 부여해야 합니다.

USE ROLE secretadmin;

GRANT USAGE ON SECRET secretsdb.apiauth.<secret_name> TO ROLE ACCOUNTADMIN;

ServiceNow® 인스턴스와의 통신을 위한 외부 액세스 통합 만들기¶

다음으로, ServiceNow® 인스턴스와의 통신을 위한 외부 액세스 통합을 만듭니다. 다음 구문을 사용하여 CREATE EXTERNAL ACCESS INTEGRATION 명령을 실행합니다.

CREATE EXTERNAL ACCESS INTEGRATION <integration_name>

ALLOWED_NETWORK_RULES = (<network_rule_name>)

ALLOWED_AUTHENTICATION_SECRETS = (<secret_name>)

ENABLED = TRUE;

여기서

integration_name외부 액세스 통합의 이름을 지정합니다. 이름은 유효한 오브젝트 식별자 여야 합니다. 계정에서 이름은 통합 간에 고유해야 합니다.

ALLOWED_NETWORK_RULES = (network_rule_name)ServiceNow® 인스턴스에 대한 액세스를 허용하는 네트워크 규칙을 지정합니다. 이렇게 하면 이 통합 기능은 네트워크 규칙에 지정된 URLs이 있는 인스턴스로 사용이 제한됩니다.

ServiceNow® 인스턴스와의 통신을 위한 네트워크 규칙 만들기 에서 생성한 네트워크 규칙의 이름으로 설정합니다.

ALLOWED_AUTHENTICATION_SECRETS = (secret_name)API 통합 범위에서 사용하도록 허용되는 시크릿 이름의 목록을 지정합니다.

이를 시크릿 오브젝트 만들기 에서 생성한 시크릿 오브젝트의 이름으로 설정합니다.

ENABLED = TRUE이 API 통합을 사용할지, 사용하지 않을지 지정합니다. API 통합을 사용하지 않을 경우 이 통합에 의존하는 어떤 외부 함수도 작동하지 않습니다.

TRUE통합 정의에 지정된 매개 변수를 기반으로 통합을 실행할 수 있습니다.

FALSE유지 관리를 위해 통합이 일시 중단됩니다. Snowflake와 서드 파티 서비스 간의 통합이 작동하지 않습니다.

예를 들어, 이름이 servicenow_external_access_integration 인 외부 액세스 통합을 만들려면 다음 명령을 실행합니다.

USE ROLE accountadmin; CREATE EXTERNAL ACCESS INTEGRATION servicenow_external_access_integration ALLOWED_NETWORK_RULES = (secretsdb.apiauth.servicenow_network_rule) ALLOWED_AUTHENTICATION_SECRETS = (secretsdb.apiauth.servicenow_creds_pw) ENABLED = TRUE

커넥터에 대한 로깅 구성하기¶

Snowflake Connector for ServiceNow® 는 이벤트 테이블을 사용하여 커넥터에 대한 오류 로그를 저장합니다. 이벤트 테이블을 설정하려면 이벤트 테이블 설정하기 가이드를 따르십시오.

중요

문제 해결에 도움이 되도록 이벤트 추적을 설정하는 것이 좋습니다.

설치된 커넥터 설정하기¶

커넥터를 설정하려면:

Snowsight를 사용하여 커넥터 인스턴스용 데이터베이스를 만듭니다. 데이터베이스를 만드는 방법에 대한 자세한 내용은 Snowsight를 사용하여 커넥터 설치 및 구성하기 를 참조하십시오.

SQL 워크시트로 이동합니다.

ACCOUNTADMIN 역할이 있는 사용자로 로그인합니다. 예:

USE ROLE ACCOUNTADMIN;

커넥터의 인스턴스 역할을 하는 데이터베이스 에 필요한 모든 권한을 커넥터에 부여합니다.

계정에 대한 EXECUTE TASK 권한

계정에 대한 EXECUTE MANAGED TASK 권한

커넥터용으로 생성한 웨어하우스에 대한 USAGE 권한.

ServiceNow® 데이터용으로 생성한 데이터베이스 에 대한 USAGE 권한

ServiceNow ® 데이터용으로 생성한 스키마 에 대한 USAGE, CREATE TABLE, CREATE VIEW 권한

ServiceNow®용으로 생성한 외부 액세스 통합 에 대한 USAGE 권한

시크릿용으로 생성한 데이터베이스 에 대한 USAGE 권한

시크릿용으로 생성한 스키마 에 대한 USAGE 권한

자신이 생성한 시크릿 에 대한 READ 권한

예를 들어, 이름이

my_connector_servicenow인 커넥터에 다음 권한을 부여하려고 합니다.계정에 대한 EXECUTE TASK 권한

계정에 대한 EXECUTE MANAGED TASK 권한

웨어하우스

servicenow_conn_warehouse에 대한 USAGE 권한dest_db데이터베이스에 대한 USAGE 권한dest_db.dest_schema스키마에 대한 USAGE, CREATE TABLE, CREATE VIEW 권한servicenow_external_access_integration통합에 대한 USAGE 권한secretsdb데이터베이스에 대한 USAGE 권한secretsdb.apiauth스키마에 대한 USAGE 권한secretsdb.apiauth.servicenow_creds_oauth_code secret시크릿에 대한 READ 권한

그러면 다음 명령을 실행하십시오.

USE ROLE accountadmin; GRANT EXECUTE TASK ON ACCOUNT TO APPLICATION my_connector_servicenow; GRANT EXECUTE MANAGED TASK ON ACCOUNT TO APPLICATION my_connector_servicenow; GRANT USAGE ON WAREHOUSE servicenow_conn_warehouse TO APPLICATION my_connector_servicenow; GRANT USAGE ON DATABASE dest_db TO APPLICATION my_connector_servicenow; GRANT USAGE ON SCHEMA dest_db.dest_schema TO APPLICATION my_connector_servicenow; GRANT CREATE TABLE ON SCHEMA dest_db.dest_schema TO APPLICATION my_connector_servicenow; GRANT CREATE VIEW ON SCHEMA dest_db.dest_schema TO APPLICATION my_connector_servicenow; GRANT USAGE ON INTEGRATION servicenow_external_access_integration TO APPLICATION my_connector_servicenow; GRANT USAGE ON DATABASE secretsdb TO APPLICATION my_connector_servicenow; GRANT USAGE ON SCHEMA secretsdb.apiauth TO APPLICATION my_connector_servicenow; GRANT READ ON SECRET secretsdb.apiauth.servicenow_creds_oauth_code TO APPLICATION my_connector_servicenow;

대상 스키마의 테이블 및 뷰 소유권 이전(선택 사항)

커넥터를 다시 설치하고 이전 대상 스키마를 재사용하는 경우 대상 스키마에 있는 모든 테이블과 뷰의 소유권을 커넥터로 이전해야 합니다. 커넥터에는 스키마의 오브젝트에 대한 권한을 관리하고 수집된 테이블의 스키마가 변경될 때 평면화된 뷰를 다시 생성하기 위한 소유권 권한이 필요합니다.

소유권을 이전하려면

SYSTEM$GRANT_OWNERSHIP_TO_APPLICATION함수를 호출합니다.USE ROLE accountadmin; CALL SYSTEM$GRANT_OWNERSHIP_TO_APPLICATION(<connector_app>, true, <destination_database>, <destination_schema>);

SYSTEM$GRANT_OWNERSHIP_TO_APPLICATION은 Snowflake가 제공하는 시스템 함수으로, 지정된 데이터베이스나 스키마의 테이블과 뷰 소유권을 애플리케이션으로 이전할 수 있습니다. 일반 테이블과 일반 뷰의 소유권만 이전됩니다. 예를 들어, 동적 테이블, 외부 테이블, 구체화된 뷰 등의 소유권은 이전되지 않습니다.이 함수에는 다음과 같은 서명이 있습니다.

SYSTEM$GRANT_OWNERSHIP_TO_APPLICATION(<to_app>, <should_copy_grants>, <from_database>, <from_schema>)

여기서

to_app오브젝트 소유권을 이전할 애플리케이션의 이름을 지정합니다.

should_copy_grants그런 다음

TRUE인 경우 기존 권한 부여를 복사하고, 그렇지 않으면 취소합니다. 권한 부여를 복사하려면 호출자에게MANAGE GRANTS권한이 필요합니다.from_database소유권을 변경해야 하는 오브젝트가 들어 있는 데이터베이스의 이름입니다.

from_schema(선택 사항) 소유권을 변경해야 하는 오브젝트가 포함된 스키마의 이름입니다. 스키마가 지정되지 않으면 제공된 데이터베이스의 모든 스키마에 있는 테이블과 뷰의 소유권이 이전됩니다. 소유권 이전 중 관리되는 스키마의 오브젝트는 생략됩니다.

함수를 실행하려면 호출자가 다음 조건 중 하나를 충족해야 합니다.

MANAGE GRANTS권한(예: ACCOUNTADMIN 또는 SECURITYADMIN 역할)이 있어야 합니다. 또는여기에는 애플리케이션 인스턴스를 소유하는 역할과 소유권을 이전하기 위한 모든 오브젝트를 소유하는 역할이 포함되어 있습니다. 소유권이 없는 오브젝트는 함수에 의해 생략됩니다.

예를 들어, 소유권을 이전하려면 다음과 같은 커넥터를 사용합니다.

my_connector_servicenow라는 이름의 애플리케이션으로 설치되었습니다.Snowflake의 ServiceNow® 데이터에 이름이

dest_db.dest_schema인 스키마를 사용합니다.

다음 명령을 실행합니다.

USE ROLE accountadmin; CALL SYSTEM$GRANT_OWNERSHIP_TO_APPLICATION('my_connector_servicenow', true, 'dest_db', 'dest_schema');

필요한 경우, 이전에 데이터를 소유하고 있던 역할에

DATA_READER애플리케이션 역할을 부여하여 데이터를 사용하는 기존 파이프라인의 중단을 방지합니다.GRANT APPLICATION ROLE <connector_app>.DATA_READER TO ROLE <previous_data_owner_role>;

DATA_READER애플리케이션 역할은CONFIGURE_CONNECTOR프로시저가 실행될 때까지 대상 스키마의 테이블 및 뷰에 대한 권한을 갖지 못한다는 점에 유의하십시오.USE DATABASE 명령을 실행하여 커넥터용 데이터베이스를 사용합니다. 예:

USE DATABASE my_connector_servicenow;

CALL 명령을 사용하여 이름이

CONFIGURE_CONNECTOR인 저장 프로시저를 호출하여 커넥터를 구성합니다.CALL CONFIGURE_CONNECTOR({ 'warehouse': '<warehouse_name>', 'destination_database': '<dest_db>', 'destination_schema': '<dest_schema>' })

여기서

warehouse_name커넥터의 웨어하우스 이름을 지정합니다.

웨어하우스 이름은 유효한 오브젝트 식별자 여야 합니다.

dest_dbSnowflake에서 ServiceNow® 데이터의 데이터베이스 이름(이전에 생성한 데이터베이스)을 지정합니다.

데이터베이스 이름은 유효한 오브젝트 식별자 여야 합니다.

dest_schemaSnowflake에서 ServiceNow® 데이터의 스키마 이름(이전에 생성한 스키마)을 지정합니다.

스키마 이름은 유효한 오브젝트 식별자 여야 합니다.

예를 들어, 다음과 같은 커넥터를 구성하려면:

servicenow_conn_warehouse웨어하우스를 사용합니다.Snowflake의 ServiceNow® 데이터에 이름이

dest_db.dest_schema인 스키마를 사용합니다.

다음 명령을 실행합니다.

CALL CONFIGURE_CONNECTOR({ 'warehouse': 'servicenow_conn_warehouse', 'destination_database': 'dest_db', 'destination_schema': 'dest_schema' });

커넥터가 성공적으로 시작되면 이 저장 프로시저는 다음 응답을 반환합니다.

{ "responseCode": "OK", "message": "Connector successfully configured.", }

참고

커넥터가 시작되면 커넥터의 전달된 웨어하우스, 대상 데이터베이스 및 대상 스키마의 이름을 변경할 수 없습니다. 커넥터는 이러한 오브젝트를 이름으로 참조합니다. 결과적으로, 이러한 오브젝트의 이름을 삭제하거나 변경하려고 시도하면 커넥터의 연결이 끊어져 작동이 중지됩니다.

웨어하우스 이름을 바꾸는 대신, UPDATE_WAREHOUSE 저장 프로시저를 사용하여 커넥터가 사용하는 웨어하우스를 변경하십시오.

CALL 명령으로

SET_CONNECTION_CONFIGURATION이라는 저장 프로시저를 호출하여 ServiceNow® 인스턴스에 대한 연결을 구성합니다.CALL SET_CONNECTION_CONFIGURATION({ 'service_now_url': '<servicenow_base_url>', 'secret': '<secret_name>', 'external_access_integration': '<external_access_integration_name>' })

여기서

servicenow_base_url커넥터가 사용해야 하는 ServiceNow® 인스턴스의 URL을 지정합니다. URL은 다음 형식이어야 합니다.

https://<servicenow_instance>.service-now.com

secret_nameServiceNow®에 인증하기 위한 자격 증명을 포함하는 시크릿 오브젝트(앞서 생성한 시크릿) 의 정규화된 이름을 지정합니다.

시크릿 오브젝트의 정규화된 이름을 다음 형식으로 지정해야 합니다.

<database_name>.<schema_name>.<secret_name>

데이터베이스, 스키마 및 시크릿의 이름은 유효한 오브젝트 식별자 여야 합니다.

external_access_integration_nameServiceNow®를 위한 외부 액세스 통합(앞서 생성한 외부 액세스 통합) 의 이름을 지정합니다.

통합 이름은 유효한 오브젝트 식별자 여야 합니다.

다음과 같은 ServiceNow® 인스턴스에 대한 연결을 구성하는 방법을 예로 들겠습니다.

URL

https://myinstance.service-now.com이 있음.secretsdb.apiauth.servicenow_creds_oauth_code에 저장된 시크릿을 사용함.이름이

servicenow_external_access_integration인 외부 액세스 통합을 사용합니다.

다음 명령을 실행합니다.

CALL SET_CONNECTION_CONFIGURATION({ 'service_now_url': 'https://myinstance.service-now.com', 'secret': 'SECRETSDB.APIAUTH.SERVICENOW_CREDS_OAUTH_CODE', 'external_access_integration': 'SERVICENOW_API_INTEGRATION' });

연결이 성공적으로 구성되면 이 저장 프로시저는 다음 응답을 반환합니다.

{ "responseCode": "OK", "message": "Test request to ServiceNow® succeeded.", }

참고

연결이 구성된 후에는 전달된 시크릿 및 외부 액세스 통합의 이름을 변경할 수 없습니다. 커넥터는 이러한 오브젝트를 이름으로 참조합니다. 결과적으로, 이러한 오브젝트의 이름을 삭제하거나 변경하려고 시도하면 커넥터의 연결이 끊어져 작동이 중지됩니다.

CALL 명령을 사용하여 이름이

FINALIZE_CONNECTOR_CONFIGURATION인 저장 프로시저를 호출하여 커넥터 구성을 마무리합니다.CALL FINALIZE_CONNECTOR_CONFIGURATION({ 'journal_table': '<name_of_journal_table>', 'table_name': '<name_of_audited_table>', 'sys_id': '<sys_id_of_audited_entry>' })

여기서

name_of_journal_table삭제된 레코드에 대한 정보가 있는 테이블의 이름을 지정합니다. 자세한 내용은 ServiceNow® 인스턴스 준비하기 섹션을 참조하십시오.

삭제된 레코드에 대한 정보는 삭제된 레코드를 전파하도록 설정한 테이블에만 사용할 수 있습니다.

삭제된 레코드의 전파를 방지하려면 이 인자에

null을 지정합니다.name_of_audited_table(선택 사항) 저널 테이블에 표시되어야 하는 감사 테이블의 이름을 지정하고 커넥터가 액세스할 수 있는 테이블의 이름을 지정합니다. 저널 테이블에 대한 액세스를 유효성 검사하는 동안 커넥터는 이 테이블과 관련된 감사 항목을 찾습니다. ServiceNow®에 대한 쿼리가 성공했지만 결과를 제공하지 않아 프로시저가 실패하는 경우 이 옵션을 제공합니다. 커넥터의 ServiceNow® 사용자에게 지정된 테이블의 모든 항목에 대한 액세스 권한이 있는지 확인합니다.

이 옵션은

sys_id매개 변수와 함께 사용할 수 없습니다.sys_id_of_audited_entry(선택 사항) 저널 테이블에 있어야 하고 커넥터가 액세스 권한을 가져야 하는 일부 감사된 테이블의 항목

sys_id를 지정합니다. 저널 테이블에 대한 액세스의 유효성을 검사하는 동안 커넥터는 이sys_id와 관련된 감사 항목을 찾습니다. ServiceNow®에 대한 쿼리가 성공했지만 결과를 제공하지 않아 프로시저가 실패하는 경우 이 옵션을 제공합니다. 커넥터의 ServiceNow® 사용자에게 지정된 항목에 대한 액세스 권한이 있는지 확인합니다.이 옵션은

table_name매개 변수와 함께 사용할 수 없습니다.

커넥터가 성공적으로 시작되면 이 저장 프로시저는 다음 응답을 반환합니다.

{ "responseCode": "OK", }

커넥터 구성을 마무리하는 동안 커넥터는 이전에 내보낸 커넥터 상태가 대상 스키마에 있는지 확인하려고 시도합니다.

__CONNECTOR_STATE_EXPORT테이블이 존재하고 커넥터에서 액세스할 수 있는 경우 커넥터는 상태를 가져오려고 시도합니다. 가져오기가 성공적으로 완료되면 내보내기 테이블이 삭제됩니다. 가져오기 중 오류가 발생하면 오류를 수정한 후FINALIZE_CONNECTOR_CONFIGURATION프로시저를 다시 실행할 수 있습니다. 상태를 가져오지 않거나 가져오기 오류를 수정하지 않으려면 커넥터에서 테이블의 소유권을 이전하고 테이블을 삭제합니다.

새로 생성된 데이터베이스는 커넥터의 인스턴스로, 다음을 포함합니다.

커넥터 구성에 사용하는 저장 프로시저. 자세한 내용은 SQL 문을 사용하여 데이터 수집 설정하기 섹션을 참조하십시오.

커넥터에 대해 기록된 메시지와 통계를 포함하는 뷰. 자세한 내용은 커넥터 모니터링 정보 섹션을 참조하십시오.

커넥터 애플리케이션 역할¶

Native Application으로서, Snowflake Connector for ServiceNow® 는 애플리케이션 역할 을 정의합니다. 이는 커넥터를 위한 역할 기반 액세스 제어 에서 검토할 수 있습니다.

샘플 설치 스크립트¶

다음 예제 스크립트는 SQL 워크시트를 사용하여 Snowflake Connector for ServiceNow® 를 구성하는 방법을 보여줍니다. 이를 통해 사용자 환경에서 커넥터를 빠르게 설정하고 사용을 시작할 수 있습니다. 명령을 복사해 워크시트에 붙여넣고 자리 표시자를 값으로 채우기만 하면 됩니다.

중요

여기 에 설명된 대로 계정에 애플리케이션이 이미 설치되어 있다고 가정합니다.

명령을 실행하기 전에 스크립트를 검토하고 필요에 맞게 조정하십시오.

-- Specify values as required by your installation

SET application_name = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW'; -- use the same name as provided in the installation

SET connector_warehouse = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_WAREHOUSE';

SET servicenow_instance_domain = '<servicenow_instance>.service-now.com';

SET destination_database = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_DEST_DB';

SET destination_schema = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_DEST_SCHEMA';

SET secret_database = 'CONNECTORS_SECRET';

SET secret_schema = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW';

SET secret_database_schema = $secret_database || '.' || $secret_schema;

SET secret_fqn = $secret_database_schema || '.' || 'SECRET';

SET network_rule_fqn = $secret_database_schema || '.' || 'NETWORK_RULE';

SET external_access_integration_name = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_EXTERNAL_ACCESS_INTEGRATION';

SET destination_database_schema = $destination_database || '.' || $destination_schema;

SET servicenow_instance_url = 'https://' || $servicenow_instance_domain || '/';

-- Create essential objects

USE ROLE accountadmin;

CREATE WAREHOUSE IF NOT EXISTS IDENTIFIER($connector_warehouse)

WAREHOUSE_SIZE = 'MEDIUM'

AUTO_RESUME = TRUE;

CREATE DATABASE IF NOT EXISTS IDENTIFIER($secret_database);

CREATE SCHEMA IF NOT EXISTS IDENTIFIER($secret_database_schema);

CREATE DATABASE IF NOT EXISTS IDENTIFIER($destination_database);

CREATE SCHEMA IF NOT EXISTS IDENTIFIER($destination_database_schema);

-- Populate with your credentials

CREATE SECRET IDENTIFIER($secret_fqn)

TYPE = PASSWORD

USERNAME = '<servicenow_login>'

PASSWORD = '<servicenow_password>';

-- None of the following commands should require any changes

CREATE NETWORK RULE IDENTIFIER($network_rule_fqn)

MODE = 'EGRESS'

TYPE = 'HOST_PORT'

VALUE_LIST = ($servicenow_instance_domain);

CREATE PROCEDURE execute_immediate_create_ea_integration()

RETURNS VARIANT

EXECUTE AS caller

AS

BEGIN

EXECUTE IMMEDIATE '

CREATE EXTERNAL ACCESS INTEGRATION IDENTIFIER($external_access_integration_name)

ALLOWED_NETWORK_RULES = ($network_rule_fqn)

ALLOWED_AUTHENTICATION_SECRETS = (' || $secret_fqn || ') ENABLED = TRUE

';

END;

CALL execute_immediate_create_ea_integration();

DROP PROCEDURE IF EXISTS execute_immediate_create_ea_integration();

GRANT EXECUTE TASK ON ACCOUNT TO APPLICATION IDENTIFIER($application_name);

GRANT EXECUTE MANAGED TASK ON ACCOUNT TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON WAREHOUSE IDENTIFIER($connector_warehouse) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON DATABASE IDENTIFIER($destination_database) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON SCHEMA IDENTIFIER($destination_database_schema) TO APPLICATION IDENTIFIER($application_name);

GRANT CREATE TABLE ON SCHEMA IDENTIFIER($destination_database_schema) TO APPLICATION IDENTIFIER($application_name);

GRANT CREATE VIEW ON SCHEMA IDENTIFIER($destination_database_schema) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON INTEGRATION IDENTIFIER($external_access_integration_name) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON DATABASE IDENTIFIER($secret_database) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON SCHEMA IDENTIFIER($secret_database_schema) TO APPLICATION IDENTIFIER($application_name);

GRANT READ ON SECRET IDENTIFIER($secret_fqn) TO APPLICATION IDENTIFIER($application_name);

CALL SYSTEM$GRANT_OWNERSHIP_TO_APPLICATION($application_name, true, $destination_database, $destination_schema);

USE APPLICATION IDENTIFIER($application_name);

-- Recommended to call one by one as the response might contain an error

CALL CONFIGURE_CONNECTOR({

'warehouse': $connector_warehouse,

'destination_database': $destination_database,

'destination_schema': $destination_schema

});

CALL SET_CONNECTION_CONFIGURATION({

'service_now_url': $servicenow_instance_url,

'secret': $secret_fqn,

'external_access_integration': $external_access_integration_name

});

-- Remove the 'journal_table' parameter if you don't want to track deleted records

CALL FINALIZE_CONNECTOR_CONFIGURATION({

'journal_table': 'sys_audit_delete'

});

-- Specify values as required by your installation

SET application_name = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW'; -- use the same name as provided in the installation

SET connector_warehouse = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_WAREHOUSE';

SET servicenow_instance_domain = '<servicenow_instance>.service-now.com';

SET destination_database = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_DEST_DB';

SET destination_schema = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_DEST_SCHEMA';

SET secret_database = 'CONNECTORS_SECRET';

SET secret_schema = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW';

SET secret_database_schema = $secret_database || '.' || $secret_schema;

SET secret_fqn = $secret_database_schema || '.' || 'SECRET';

SET network_rule_fqn = $secret_database_schema || '.' || 'NETWORK_RULE';

SET external_access_integration_name = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_EXTERNAL_ACCESS_INTEGRATION';

SET security_integration_name = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_SECURITY_INTEGRATION';

SET destination_database_schema = $destination_database || '.' || $destination_schema;

SET servicenow_instance_url = 'https://' || $servicenow_instance_domain || '/';

SET oauth_token_endpoint = $servicenow_instance_url || 'oauth_token.do';

-- Create essential objects

USE ROlE accountadmin;

CREATE WAREHOUSE IF NOT EXISTS IDENTIFIER($connector_warehouse)

WAREHOUSE_SIZE = 'MEDIUM'

AUTO_RESUME = TRUE;

CREATE DATABASE IF NOT EXISTS IDENTIFIER($secret_database);

CREATE SCHEMA IF NOT EXISTS IDENTIFIER($secret_database_schema);

CREATE DATABASE IF NOT EXISTS IDENTIFIER($destination_database);

CREATE SCHEMA IF NOT EXISTS IDENTIFIER($destination_database_schema);

-- Populate with your credentials

CREATE SECURITY INTEGRATION IDENTIFIER($security_integration_name)

TYPE = API_AUTHENTICATION

AUTH_TYPE = OAUTH2

OAUTH_CLIENT_AUTH_METHOD = CLIENT_SECRET_POST

OAUTH_CLIENT_ID = '<client_id>'

OAUTH_CLIENT_SECRET = '<client_secret>'

OAUTH_TOKEN_ENDPOINT = $oauth_token_endpoint

ENABLED = TRUE;

CREATE SECRET IDENTIFIER($secret_fqn)

TYPE = OAUTH2

OAUTH_REFRESH_TOKEN = '<refresh_token>'

OAUTH_REFRESH_TOKEN_EXPIRY_TIME = '<expiry time>'

API_AUTHENTICATION = $security_integration_name;

-- None of the following commands should require any changes

CREATE NETWORK RULE IDENTIFIER($network_rule_fqn)

MODE = 'EGRESS'

TYPE = 'HOST_PORT'

VALUE_LIST = ($servicenow_instance_domain);

CREATE PROCEDURE execute_immediate_create_ea_integration()

RETURNS VARIANT

EXECUTE AS caller

AS

BEGIN

EXECUTE IMMEDIATE '

CREATE EXTERNAL ACCESS INTEGRATION IDENTIFIER($external_access_integration_name)

ALLOWED_NETWORK_RULES = ($network_rule_fqn)

ALLOWED_AUTHENTICATION_SECRETS = (' || $secret_fqn || ') ENABLED = TRUE

';

END;

CALL execute_immediate_create_ea_integration();

DROP PROCEDURE IF EXISTS execute_immediate_create_ea_integration();

GRANT EXECUTE TASK ON ACCOUNT TO APPLICATION IDENTIFIER($application_name);

GRANT EXECUTE MANAGED TASK ON ACCOUNT TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON WAREHOUSE IDENTIFIER($connector_warehouse) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON DATABASE IDENTIFIER($destination_database) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON SCHEMA IDENTIFIER($destination_database_schema) TO APPLICATION IDENTIFIER($application_name);

GRANT CREATE TABLE ON SCHEMA IDENTIFIER($destination_database_schema) TO APPLICATION IDENTIFIER($application_name);

GRANT CREATE VIEW ON SCHEMA IDENTIFIER($destination_database_schema) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON INTEGRATION IDENTIFIER($external_access_integration_name) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON DATABASE IDENTIFIER($secret_database) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON SCHEMA IDENTIFIER($secret_database_schema) TO APPLICATION IDENTIFIER($application_name);

GRANT READ ON SECRET IDENTIFIER($secret_fqn) TO APPLICATION IDENTIFIER($application_name);

CALL SYSTEM$GRANT_OWNERSHIP_TO_APPLICATION($application_name, true, $destination_database, $destination_schema);

USE APPLICATION IDENTIFIER($application_name);

-- Recommended to call one by one as the response might contain an error

CALL CONFIGURE_CONNECTOR({

'warehouse': $connector_warehouse,

'destination_database': $destination_database,

'destination_schema': $destination_schema

});

CALL SET_CONNECTION_CONFIGURATION({

'service_now_url': $servicenow_instance_url,

'secret': $secret_fqn,

'external_access_integration': $external_access_integration_name

});

-- Remove the 'journal_table' parameter if you don't want to track deleted records

CALL FINALIZE_CONNECTOR_CONFIGURATION({

'journal_table': 'sys_audit_delete'

});

-- Specify values as required by your installation

SET application_name = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW'; -- use the same name as provided in the installation

SET connector_warehouse = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_WAREHOUSE';

SET servicenow_instance_domain = '<servicenow_instance>.service-now.com';

SET destination_database = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_DEST_DB';

SET destination_schema = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_DEST_SCHEMA';

SET secret_database = 'CONNECTORS_SECRET';

SET secret_schema = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW';

SET secret_database_schema = $secret_database || '.' || $secret_schema;

SET secret_fqn = $secret_database_schema || '.' || 'SECRET';

SET network_rule_fqn = $secret_database_schema || '.' || 'NETWORK_RULE';

SET external_access_integration_name = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_EXTERNAL_ACCESS_INTEGRATION';

SET security_integration_name = 'SNOWFLAKE_CONNECTOR_FOR_SERVICENOW_SECURITY_INTEGRATION';

SET destination_database_schema = $destination_database || '.' || $destination_schema;

SET servicenow_instance_url = 'https://' || $servicenow_instance_domain || '/';

SET oauth_token_endpoint = $servicenow_instance_url || 'oauth_token.do';

-- Create essential objects

USE ROlE accountadmin;

CREATE WAREHOUSE IF NOT EXISTS IDENTIFIER($connector_warehouse)

WAREHOUSE_SIZE = 'MEDIUM'

AUTO_RESUME = TRUE;

CREATE DATABASE IF NOT EXISTS IDENTIFIER($secret_database);

CREATE SCHEMA IF NOT EXISTS IDENTIFIER($secret_database_schema);

CREATE DATABASE IF NOT EXISTS IDENTIFIER($destination_database);

CREATE SCHEMA IF NOT EXISTS IDENTIFIER($destination_database_schema);

-- Populate with your credentials

CREATE SECURITY INTEGRATION IDENTIFIER($security_integration_name)

TYPE = API_AUTHENTICATION

AUTH_TYPE = OAUTH2

OAUTH_CLIENT_AUTH_METHOD = CLIENT_SECRET_POST

OAUTH_CLIENT_ID = '<client_id>'

OAUTH_CLIENT_SECRET = '<client_secret>'

OAUTH_TOKEN_ENDPOINT = $oauth_token_endpoint

OAUTH_GRANT = 'CLIENT_CREDENTIALS'

OAUTH_ALLOWED_SCOPES = ('useraccount')

ENABLED = TRUE;

CREATE SECRET IDENTIFIER($secret_fqn)

TYPE = OAUTH2

API_AUTHENTICATION = $security_integration_name

OAUTH_SCOPES=('useraccount');

-- None of the following commands should require any changes

CREATE NETWORK RULE IDENTIFIER($network_rule_fqn)

MODE = 'EGRESS'

TYPE = 'HOST_PORT'

VALUE_LIST = ($servicenow_instance_domain);

CREATE PROCEDURE execute_immediate_create_ea_integration()

RETURNS VARIANT

EXECUTE AS caller

AS

BEGIN

EXECUTE IMMEDIATE '

CREATE EXTERNAL ACCESS INTEGRATION IDENTIFIER($external_access_integration_name)

ALLOWED_NETWORK_RULES = ($network_rule_fqn)

ALLOWED_AUTHENTICATION_SECRETS = (' || $secret_fqn || ') ENABLED = TRUE

';

END;

CALL execute_immediate_create_ea_integration();

DROP PROCEDURE IF EXISTS execute_immediate_create_ea_integration();

GRANT EXECUTE TASK ON ACCOUNT TO APPLICATION IDENTIFIER($application_name);

GRANT EXECUTE MANAGED TASK ON ACCOUNT TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON WAREHOUSE IDENTIFIER($connector_warehouse) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON DATABASE IDENTIFIER($destination_database) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON SCHEMA IDENTIFIER($destination_database_schema) TO APPLICATION IDENTIFIER($application_name);

GRANT CREATE TABLE ON SCHEMA IDENTIFIER($destination_database_schema) TO APPLICATION IDENTIFIER($application_name);

GRANT CREATE VIEW ON SCHEMA IDENTIFIER($destination_database_schema) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON INTEGRATION IDENTIFIER($external_access_integration_name) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON DATABASE IDENTIFIER($secret_database) TO APPLICATION IDENTIFIER($application_name);

GRANT USAGE ON SCHEMA IDENTIFIER($secret_database_schema) TO APPLICATION IDENTIFIER($application_name);

GRANT READ ON SECRET IDENTIFIER($secret_fqn) TO APPLICATION IDENTIFIER($application_name);

CALL SYSTEM$GRANT_OWNERSHIP_TO_APPLICATION($application_name, true, $destination_database, $destination_schema);

USE APPLICATION IDENTIFIER($application_name);

-- Recommended to call one by one as the response might contain an error

CALL CONFIGURE_CONNECTOR({

'warehouse': $connector_warehouse,

'destination_database': $destination_database,

'destination_schema': $destination_schema

});

CALL SET_CONNECTION_CONFIGURATION({

'service_now_url': $servicenow_instance_url,

'secret': $secret_fqn,

'external_access_integration': $external_access_integration_name

});

-- Remove the 'journal_table' parameter if you don't want to track deleted records

CALL FINALIZE_CONNECTOR_CONFIGURATION({

'journal_table': 'sys_audit_delete'

});

다음 단계¶

커넥터를 설치 및 구성한 후 ServiceNow® 데이터에 대한 데이터 수집 설정하기 에 설명된 단계를 수행합니다.